电脑外部设置-电脑系统外宿主怎么设置

1.一开机联网后,svchost这个程序就自动下载东西。不停地下,不停地下。 这是怎么回事?

2.什么是宿主软件

3.为什么我的电脑一开机就弹出脚本宿主?

4.没有在该机执行windows脚本宿主的权限。请与系统管理员联系

一开机联网后,svchost这个程序就自动下载东西。不停地下,不停地下。 这是怎么回事?

中毒了 这个病毒很经典的 重做系统吧

vchost.exe、lsass.exe、wdfmgr.exe,打开进程列表后你会发现一大堆不知用途的进程,究竟是系统进程还是木马病毒?如果打开系统文件夹,一大堆奇奇怪怪名称的文件,更是会把你弄得晕头转向。很多朋友因此而始终抱有一种未知的恐惧,认为木马、黑客无处不在,即使是高手,也不能把这些陌生的系统文件说个明明白白。为消除大家的疑惑,从这期开始为大家带来一档新的连载栏目——系统蓝色档案为大家曝光这些隐秘文件的秘密。两位主人公,现在就来认识一下。

主人公介绍

小菜:刚接触电脑不久的菜鸟,但对电脑知识有着非常浓厚的学习兴趣,常说的一句话是“菜鸟先飞”。

大嘴:乐于助人的老鸟,经常被别人冠以“大嘴高手”称号,不过这并不是指他嘴特别大,而是一谈到电脑知识就滔滔不绝。

一、紧急状况:系统发现严重病毒

小菜刚刚学习了进程的概念和知识,于是就打开“任务管理器”观察系统中的进程,这一看不要紧,还真发现了一个“病毒”Svchost.exe,这家伙在系统进程列表中竟然有5个之多(见图1),于是小菜就逐个结束这些进程,没想到第二个进程结束后还会再生,而结束第四个进程时更离谱,系统提示“系统即将关机,离关机还有60秒”,进程再生、错误提示,这些典型的病毒“症状”更让小菜相信“Svchost.exe”是病毒无疑,但无法结束进程,又该怎么清除病毒呢?小菜只好请来了大嘴。

图1 数量众多的SVCHOST进程

大嘴过来后还没看电脑,就先告诉小菜,系统中的Svchost.exe进程是正常系统进程,不是病毒,不仅仅是你,其他朋友一看到系统中这么多的 Svchost.exe进程,第一反应也感觉它是病毒,虽然系统中有多个Svchost.exe进程是正常的,但也不保证都是正常的。听起来似乎有些矛盾?这让小菜更有些迷糊,大嘴坐下后给小菜详细讲了起来。

二、松了口气:Svchost.exe是台“CD机”

1.服务装在“CD机”里

Svchost.exe是NT内核*作系统(Windows 2000/XP/2003都属于NT内核*作系统)独有的进程,“Svchost”其实就是“Service Host”(服务宿主)的缩写。微软官方对它的定义是:Svchost.exe是从动态链接库(DLL)中运行的服务的通用主机进程名称,通俗讲,它就是一个服务装载器。大家可以把每个服务想象成一张音乐CD,而Svchost.exe就是用来播放这种CD的CD机。

2.为什么用“CD机”装服务

由于Windows 2000/XP系统服务越来越多,以EXE单独进程的形式启动所有服务会大大增加系统负担,为节省系统资源,微软将一些系统服务以动态链接库(DLL)形式实现,而Svchost.exe就是用来装载这些DLL文件以启动系统服务的程序。没有人会为了发行一张CD而制作一台专用播放此CD的CD机,微软也一样。

3.系统里有几台这样的“CD机”

那为什么系统进程列表中的Svchost.exe会有多个呢?微软为了让系统能更好地进行服务控制,就允许多个Svchost.exe进程同时运行,每个 Svchost.exe进程可以包含一组服务,想像一下可以同时容纳3张甚至更多CD的多碟CD机。打开注册表[HKEY_LOCAL_MACHINE\ Software\Microsoft\Windows NT\CurrentVersion\Svchost]主键,在窗口右侧可以看到许多键值,这里的每个键值都代表一组服务,键值数据则包含了该组服务下面运行的服务名称列表,每组服务启动时都会通过单独的Svchost.exe进程来装载。Windows XP中默认共有六组服务(见图2),其中imgsvc、NetworkService、rpcss、termsvcs四个组,它们都只有一个服务运行,这些服务启动后的Svchost.exe进程用户名为“SYSTEM”。而LocalService和netsvcs组都启动了多个服务,它们的 Svchost.exe进程用户名分别为“LOCAL SERVICE”和“NETWORD SERVICE”,从图1中可以看到这种区别。

图2 众多svchost进程的区别

当然了,这六组服务通常并不都是启动状态的,根据系统启动的服务不同,反映在系统进程列表中的Svchost.exe进程数量也是不同的,Windows XP会有四个到六个Svchost.exe进程,而Windows 2000通常则会有两个Svchost.exe进程。

小提示:点击“开始→运行”,在运行框中输入“CMD”回车,然后在打开的命令行窗口中输入“Tasklist /svc”(不含引号)命令,可以更直观地看到每个Svchost.exe进程装载的服务名称列表(见图3)。

图3 查看svchost进程装载的服务名称

4.获取每张“CD”的详细信息

如果想更进一步了解Svchost.exe装载的这些服务都是什么功能,可以记下键值数据中的服务名称,例如“RpcSs”,接着打开注册表的 [HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services],再打开下面的“RpcSs”子键,在右边的“Description”键值中就可以看到该服务的描述,而在“ImagePath”键值数据中则可以看到这个服务的运行命令正是“% SystemRoot%\system32\svchost -k rpcss”(见图4)。而在“RpcSs”子键下还有一个“Parameters”(参数)子键,其右边的“ServiceDll”键值数据“% SystemRoot%\system32\rpcss.dll”则表明了RpcSs服务启动时调用的是系统目录下的“Rpcss.dll”文件,这就好像你原来只知道CD中歌曲的歌名,现在又让你能够查到这首歌的演唱者。

图4 查看svchost的具体功能

如果觉得通过注册表查询服务名称了解其属性不太方便,也可以使用“全能助手用Windows服务管理专家”(以下简称“服务管理专家”)来查询,运行软件后单击“All Win32 Services”分支,在右侧服务列表中根据服务名称索引即可快速找到要查询的服务,单击服务名称,即可看到该服务的启动命令以及调用的DLL文件等相关信息(见图5)。同时软件还专门设计了Svchost Group分支,可以快速查询LocalService和netsvcs组中的服务详细信息。

图5 用工具查看svchost的情况

全能助手Windows服务管理专家 小档案

软件名称: 全能助手Windows服务管理专家

软件版本: 1.02

软件大小: 67KB

软件授权: 免费

适用平台: Windows 2000/XP

下载地址: 点击这里下载

三、危机仍在:小心病毒的

由于Svchost.exe进程的特殊性,它隐藏了真正运行的程序的名称,在表面看到的只是Svchost.exe进程,这个特性同时也让许多病毒、木马有空可钻,企图以此迷惑用户。那么如何判断系统中的多个Svchost.exe进程是否正常呢?下面针对这类病毒常用的几种欺骗手法来进行分析。

1:利用假冒Svchost.exe名称的病毒程序

火眼金睛:这种方式运行的病毒并没有直接利用真正的Svchost.exe进程,而是启动了另外一个名称同样是Svchost.exe的病毒进程,由于这个假冒的病毒进程并没有加载系统服务,它和真正的Svchost.exe进程是不同的,只需在命令行窗口中运行一下“Tasklist /svc”,如果看到哪个Svchost.exe进程后面提示的服务信息是“暂缺”(见图6),而不是一个具体的服务名,那么它就是病毒进程了,记下这个病毒进程对应的PID数值(进程标识符),即可在任务管理器的进程列表中找到它,结束进程后,在C盘搜索Svchost.exe文件,也可以用第三方进程工具直接查看该进程的路径,正常的Svchost.exe文件是位于%systemroot%\System32目录中的,而假冒的 Svchost.exe病毒或木马文件则会在其他目录,例如“w32.welchina.worm”病毒假冒的Svchost.exe就隐藏在 Windows\System32\Wins目录中,将其删除,并彻底清除病毒的其他数据即可。

图6 查看可疑svchost进程

2:一些高级病毒则采用类似系统服务启动的方式,通过真正的Svchost.exe进程加载病毒程序,而Svchost.exe是通过注册表数据来决定要装载的服务列表的,所以病毒通常会在注册表中采用以下方法进行加载:

添加一个新的服务组,在组里添加病毒服务名

在现有的服务组里直接添加病毒服务名

修改现有服务组里的现有服务属性,修改其“ServiceDll”键值指向病毒程序

判断方法:病毒程序要通过真正的Svchost.exe进程加载,就必须要修改相关的注册表数据,可以打开[HKEY_LOCAL_MACHINE\ Software\Microsoft\WindowsNT\CurrentVersion\Svchost],观察有没有增加新的服务组,同时要留意服务组中的服务列表,观察有没有可疑的服务名称,通常来说,病毒不会在只有一个服务名称的组中添加,往往会选择LocalService和netsvcs这两个加载服务较多的组,以干扰分析,还有通过修改服务属性指向病毒程序的,通过注册表判断起来都比较困难,这时可以利用前面介绍的服务管理专家,分别打开 LocalService和netsvcs分支,逐个检查右边服务列表中的服务属性,尤其要注意服务描述信息全部为英文的,很可能是第三方安装的服务,同时要结合它的文件描述、版本、公司等相关信息,进行综合判断。例如这个名为PortLess BackDoor的木马程序,在服务列表中可以看到它的服务描述为“Intranet Services”,而它的文件版本、公司、描述信息更全部为空(见图7),如果是微软的系统服务程序是绝对不可能出现这种现象的。从启动信息“C:\ WINDOWS\System32\svchost.exe -k netsvcs”中可以看出这是一款典型的利用Svchost.exe进程加载运行的木马,知道了其原理,清除方法也很简单了:先用服务管理专家停止该服务的运行,然后运行regedit.exe打开“注册表编辑器”,删除[HKEY_LOCAL_MACHINE\System\ CurrentControlSet\Services\IPRIP]主键,重新启动计算机,再删除%systemroot%\System32目录中的木马源程序“svchostdll.dll”,通过按时间排序,又发现了时间完全相同的木马安装程序“PortlessInst.exe”,一并删除即可。

什么是宿主软件

宿主软件就是专业的音乐制作软件,我们日常听到的大多数正规音乐作品都是用宿主软件制作出来的,这些软件一般需要安装各类插件,插件就像寄生虫需要在宿主软件里加载才可以工作。

宿主软件有很多,Cubase、FLStudio、StudioOne、ProTools、Logic、AbletonLive、SONAR、Nuendo、Audition、Samplitude等等。

插件主要分虚拟乐器插件和音频处理插件两类,虚拟乐器插件是用来编曲的,如钢琴、吉他、鼓、贝斯、古筝、二胡、口琴,等等只要能想象到的乐器都有,音频处理插件是处理波形文件的,比如混响、压缩、均衡、等等都是为声音添加效果的。

扩展资料

宿主软件区别

1、运行环境分微软的windows操作系统、苹果电脑的MAC系统,还有可以运行在苹果手机或者平板电脑上的宿主,甚至还有ANDROID系统的宿主软件。

2、有的宿主适合编曲,有的适合录音混音,有的适合做现场,有的基本上全能。

参考资料:

为什么我的电脑一开机就弹出脚本宿主?

你看看那个VBS脚本的名字:KillVBS翻译出来就是“杀VBS",(VBS是一种脚本文件类型)

有2种情况,我给你分析一下。

1.你可能使用了某些脚本病毒专杀或免疫工具,开机自启动,但是现在那个文件丢失了,就出现了现在的提示。

2.也有可能是VBS病毒,病毒通常有很迷惑人的文件名,冒充杀毒软件,如果是这样的话,killVBS自身就是个恶意脚本病毒.现在这个KillVBS文件不存在了,病毒主程序调用KillVBS这个病毒附属文件失败,系统就会弹出这个提示。

反正无论是那种情况,现在这个KillVBS这个文件已经不存在了,但是我觉得第2种可能性最大,系统有病毒,建议杀软升级为最新,全盘杀毒

没有在该机执行windows脚本宿主的权限。请与系统管理员联系

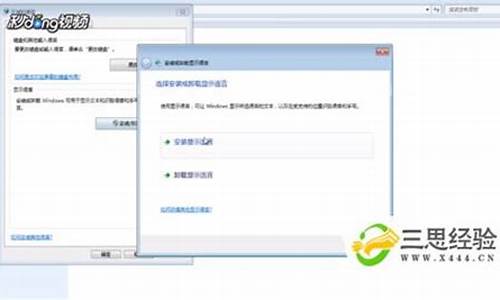

是否禁止使用了脚本运行,即打开“INTERNET选项”的“安全”选项卡里“自定义级别”,看看“ActiveX空件及服务”禁用的选项。 接着运行 regsvr32 scrrun.dll最后关键的一步就是看看注册表里的这个位置HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Script Host\Settings

在右边的窗口中是不是有个名为 Enabled的DWORD键值,有的话把它删除或者把值该为 1即可正常运行。 早些年用过DOS系统的用户都知道,MS-DOS操作系统允许普通用户编写批处理文件来实现简单的编程。它有效地简化了我们的工作,带给我们许多方便。当时甚至出现了一些专门编写批处理文件的程序员呢。

事实上,操作系统除了提供易于操作的使用界面外,还应当有一套内建的Script(脚本)语言才算完整。从某种角度来说,批处理文件可以说就是MS-DOS下的脚本语言。到了Windows时代,虽然Windows系统仍然保留了批处理,但是批处理在Windows中就显得功能过于简单,无法满足用户的需要了——比如修改注册表,批处理能做得到吗?事实上, Windows 98之后的Windows系统,除了保留原来的批处理系统之外,开始加入了对脚本语言的支持,这就是“Windows Scripting Host”,中文译名为“Windows 脚本宿主”,简称WSH。

WSH本身并不是脚本语言,它是脚本语言的运行环境,WSH支持的脚本语言有JScript(微软版的JavaScript,与真正JavaScript不太一样)和VBScript——这个东东大家一定很熟悉啦,网页上常用。

WSH的脚本引擎(Scripting Engine)有两种方式,一种是Command方式的CScript.exe,另一种是Windows方式的WScript.exe。我们编写的脚本程序(扩展名为“.js”和“.vbs”的纯文本文件)必须通过这两者之一来加载运行。

虽然WSH支持JScript和VBScript语言,但仍然要配合WSH本身所提供的一些对象,以及对象的属性(Properties)和方法(Method)才能够发挥最大的效用。关于JScript和VBScript的程序设计我们这里就不多说了。我们现在还是把注意力放在WSH的对象上面。事实上,本文涉及的注册表编程就几乎不需要关于VBScript的任何知识,我们只需简单地套用现成的语句就可以了。

WSH中的对象主要有:WScirpt、WshArguments、WshShell、 WshUrlShortcut、WshNetwork、 WshSpecialFolders、WshCollection、 WshEnvironment、WshShort等。

每一个对象又都有各自的属性和方法。在这里我们仅就访问注册表所涉及的有关对象的方法和属性略做介绍。

首先是WshShell对象。该对象可用来设置系统环境变量以及修改注册表的数据。要修改注册表的数据,需要使用WshShell对象的三种方法: RegDelete(删除注册表数据)、RegWrite(写入或新建注册表数据)和 RegRead(读取注册表数据)。

通常我们只需要用到前两种方法,它们具体的使用方法如下:

一、RegWrite(写入或新建注册表数据)

* 新建子主键

语法为:WshShell.RegWrite "子主键名\"

例如,我们想新建一个子主键“HKEY_CURRENT_USER\MyReg”,可使用如下的语句:

WshShell.RegWrite "HKCU\MyReg\"

说明:子主键名必须以反斜线 (\) 结束,若不小心忘记输入了这个(\),则该方法返回的是键值,即表示你是想在 HKEY_CURRENT_USER\下建立了一个名叫MyReg的键值了。这一点一定要十分注意!

注意引号里子主键的开头必须是下列根键名之一:

HKEY_CURRENT_USER(可简写为HKCU)、HKEY_LOCAL_MACHINE (HKLM)、HKEY_CLASSES_ROOT(HKCR)、 HKEY_USERS和HKEY_CURRENT_CONFIG

* 在子主键下建立新的键值(或改写已有的键值的数据)

语法为:WshShell.RegWrite "子主键名\键值名","键值的数据","键值的类型"

例如我们想在子主键“HKEY_CURRENT_USER\MyReg” 下新建一个字符串键值KeyValue,设置键值的数据为“str”,可使用如下的语句:

WshShell.RegWrite "HKCU\MyReg\KeyValue", "str"

(注:键值为字符串值,可省去"键值类型"的声明)

若所建的为二进制值或DWORD值,数据为“1”,则还必须声明键值的类型,如下:

WshShell.RegWrite "HKCU\MyReg\KeyValue",1,"REG_BINARY"

WshShell.RegWrite "HKCU\MyReg\KeyValue",1,"REG_DWORD"

注意二进制值和DWORD值的数据不能加引号,而字符串值的数据则必须加引号。

二、RegDelete(删除注册表数据)

* 删除一个子主键

语法为:WshShell.RegDelete "子主键名\"

例如,我们想删除子主键“HKEY_CURRENT_USER\MyReg”,可使用如下的语句:

WshShell.RegDelete "HKCU\MyReg\"

* 删除子主键的某个键值

语法为:WshShell.RegDelete "子主键名\键值名"

例如,我们想删除子主键“HKEY_CURRENT_USER\MyReg” 的键值KeyValue,可使用如下的语句:

WshShell.RegDelete "HKCU\MyReg\KeyValue"类似于RegWrite,有一个“\”号表示的是删除子主键,没有“\”则表示要删除的是子主键下的键值。

除了WshShell对象外,我们还必须了解一下WScirpt 对象。WScirpt对象即代表Scripting Engine,只要启动Engine就会自动产生此对象。WScript对象提供了创建和读取对象的方法。要使用WSH的其他对象(例如WshShell对象),就必须先用WScript对象的有关方法(CreateObject、GetObject)来创建和读取。

创建对象的语法如下:

WScript.CreateObject(strProgID)

其中strProgID就是我们所要创建的对象的标识名。

例如:我们要使用WshShell对象及其属性和方法,首先就要用WScript对象的方法CreateObject来创建一个WshShell对象,语句如下:

Set WSHShell = WScript.CreateObject("WScript.Shell")

举一个例子吧。大家都知道,如果你使用了“开始”菜单中的“运行”,Windows将在列表框里记录下你“作案” 的痕迹。其实这些数据是记录在注册表中HKEY_CURRENT_USER\Software\Microsoft\Windows\

CurrentVersion\Explorer\RunMRU子键下,我们只要把这个子键删除,然后再重新建立,不就可以了吗?

现在我们可以来编写一个脚本了。以VBS为例,我们可以用记事本新建一个文件,然后输入(其中“//”后的文字为注释,不必输入):

//定义对象,要编辑注册表,我们需要使用WSHShell对象及其方法

Dim WSHShell

//对象的方法CreateObject来创建WSHShell对象

Set WSHShell = WScript.CreateObject("WScript.Shell")

//然后我们使用WSHShell对象的方法RegDelete来删除 HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Explorer\RunMRU子键

WSHShell.RegDelete "HKCU\Software\Microsoft\

Windows\CurrentVersion\Explorer\RunMRU\"

//最后我们恢复该主键,并在该主键下恢复字符串值“MRUList”,设置其数据为空串

WSHShell.RegWrite "HKCU\Software\Microsoft\

Windows\CurrentVersion\Explorer\RunMRU\MRUList",""

程序到此结束,我们把文件另存为CleanMRU.vbs就可以了。现在我们就可以使用Scripting Engine来执行这个程序了。假设我们刚才把这个文件保存在D:\TEMP里,我们就可以使用“开始”菜单的“运行”——Wcript.exe D:\TEMP\CleanMRU.vbs。重新启动,怎么样?“运行”里已经是空空如也了吧!

如果我们这样费尽心思地编了程序,最后还是得靠手工来运行,那还不如每次直接用注册表编辑器来操作呢!其实我们完全可以让它在每次开机时自动加载。这么一说,大家肯定都知道了——我们可以使用注册表编辑器,在“HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\

CurrentVersion\Run”子主键下建立一个字符串值 “CleanMRU”,设置其数据为"Wcript.exe D:\TEMP\CleanMRU.vbs"。嘿嘿,这样才算大功告成。以后你每次开机,Windows就会自动执行该脚本以清除 “运行”中的历史记录了。

限于篇幅,本文仅仅介绍了WSH有关注册表修改部分的对象的初步使用。我们只要在脚本里加上一些简单的语句,就可以很方便地实现交互性的操作——当然,这就需要大家掌握更多的关于WSH和VBScript的知识。如果感兴趣的话,大家可以到微软网站下载有关WSH和VBScript的帮助文档,URL分别是 scripting/windowshost/wshdoc.exe和 vbsdoc.exe(都是中文)。另外,在Windows的Samples目录下,有一个WSH文件夹,那里面有不少.vbs和.js例程,大家可以去打开来看看(鼠标右击图标,选择“编辑”),相信一定会有不少收获的。

最后,如果你的机器上已经安装了Windows Scripting Host,而VBS程序仍然无法运行的话,很可能是你自己或其他应用程序修改了.VBS的关联。据笔者所知,几乎每台机器上都装有的“超级解霸”就会修改.VBS文件的关联。没关系的,你只要从“控制面板”—“添加/删除程序”—“Windows安装程序”—“附件”—“详细资料”里先卸掉,然后再重新装上“Windows Scripting Host”就可以了首先,我的vbs文件关联已经被“豪杰”夺取了。我双击Deploy.vbs就会打开豪杰,比较郁闷。但是我用了打开方式,试了浏览器、cmd,都无济于事。

今天,我想到这个问题后,就有想法去Microsoft的News Group上去问一问。然后又去了CSDN的全文检索。果然很争气,我的关键字只是vbs,执行,就找到了一大堆我想要的东东。了解到用wscript.exe来执行这个文件。

在cmd里敲了wscript.exe Deploy.vbs,但是返回错误是 There is no script engine for file extension '.vbs'。这个时候我想到了google。果然搜到了不少有用的信息,其中第一条里我就找到了解决办法。 原因是我的vbs关联已经丢失了,必须显示指定。

cmd中敲入 wscript.exe //e:vbscript Deploy.vbs。果然成功!!!

总结:用wscript.exe 执行类似vbs这类的脚本文件。如果文件关联丢失。可以用//e:vbscript.

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。